یک برنامه ویرایش PDF به نام AppSuite PDF Editor که از طریق کمپین های Google ADS نصب بالایی داشته، در واقع بدافزار بسیار مخربی به نام TamperedChef را روی کامپیوتر نصب میکند. جالب است بدانید این نرم افزار محیط ویرایش کاملی دارد اما یک تروجان سطح بالا است.

محققان امنیت سایبری از شناسایی یک کمپین جرایم سایبری خبر دادهاند که با استفاده از ترفندهای تبلیغاتی مخرب (مالورتیسینگ)، کاربران را به سمت وبسایتهای جعلی هدایت میکند تا بدافزاری جدید به نام TamperedChef را روی سیستمهای آنها نصب کند.

به گزارش شرکت امنیت سایبری Truesec، این کمپین با هدف فریب کاربران برای دانلود و نصب یک ویرایشگر PDF تقلبی به نام AppSuite PDF Editor طراحی شده است. این برنامه ظاهراً یک ویرایشگر PDF رایگان است، اما در واقع حاوی بدافزاری است که اطلاعات حساس کاربران، از جمله نامهای کاربری، رمزهای عبور و کوکیهای مرورگر را سرقت میکند.

جزئیات فنی کمپین AppSuite PDF Editor

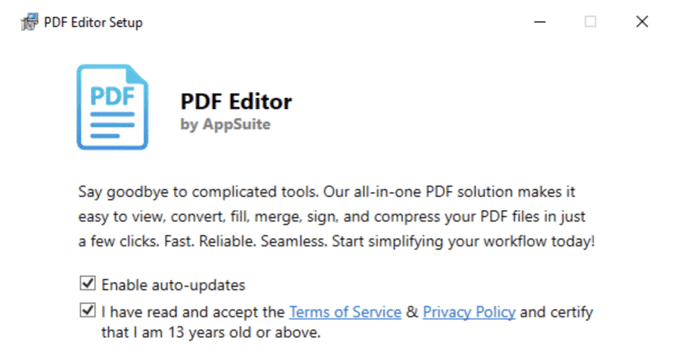

محققان ترویسک، ماتیاس والن، نیکلاس کایسر و اسکار لیربک ولف، در گزارش خود توضیح دادند که این کمپین از وبسایتهای جعلی متعددی برای تبلیغ ویرایشگر PDF استفاده میکند. پس از نصب برنامه، به کاربر پیامی نمایش داده میشود که از او میخواهد شرایط استفاده و سیاست حفظ حریم خصوصی را بپذیرد. اما در پسزمینه، برنامه نصبکننده بهطور مخفیانه با یک سرور خارجی ارتباط برقرار کرده و فایلهای مخرب را دانلود میکند. همچنین، تغییراتی در رجیستری ویندوز اعمال میشود تا فایل اجرایی مخرب پس از هر راهاندازی مجدد سیستم بهطور خودکار اجرا شود.

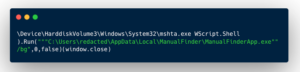

شرکت آلمانی G DATA نیز این فعالیت را تحلیل کرده و گزارش داده است که وبسایتهای مختلف تبلیغکننده این ویرایشگر PDF، همگی یک فایل نصبکننده یکسان را دانلود میکنند. پس از پذیرش توافقنامه توسط کاربر، این فایل نصبکننده برنامه اصلی را از سرور دانلود کرده و اجرا میکند. این برنامه با آرگومانهای خط فرمان خاصی اجرا میشود که عملکردهای مخرب را فعال میکنند.

زمانبندی و روش اجرای حمله

بر اساس تحقیقات، این کمپین از تاریخ ۵ تیر ۱۴۰۴ آغاز شده است، زمانی که وبسایتهای جعلی متعددی ثبت شده یا شروع به تبلیغ نرمافزار ویرایش PDF کردهاند. این تبلیغات از طریق حداقل پنج کمپین تبلیغاتی مختلف در گوگل منتشر شدهاند.

محققان توضیح دادند: «در ابتدا، این برنامه PDF ظاهراً بیضرر به نظر میرسید، اما کد آن شامل دستوراتی برای بررسی دورهای بهروزرسانیها از طریق یک فایل جاوااسکریپت بود. از ۳۰ مرداد ۱۴۰۴، سیستمهایی که با سرور تماس گرفتند، دستوراتی دریافت کردند که قابلیتهای مخرب بدافزار TamperedChef را فعال کرد.»

قابلیتهای بدافزار TamperedChef

این بدافزار پس از فعالسازی، فهرستی از نرمافزارهای امنیتی نصبشده روی سیستم را جمعآوری کرده و تلاش میکند مرورگرهای وب را متوقف کند تا به اطلاعات حساس مانند اعتبارنامهها و کوکیها دسترسی پیدا کند. تحلیلهای G DATA نشان میدهد که این برنامه بهعنوان یک درپشتی (Backdoor) عمل میکند و قابلیتهای متعددی دارد، از جمله:

-

نصب وظایف زمانبندیشده: ایجاد وظایف زمانبندیشده با نامهای PDFEditorScheduledTask و PDFEditorUScheduledTask برای اجرای دورهای برنامه با آرگومانهای خاص.

-

ارتباط با سرور فرمان و کنترل (C2): دریافت دستورات برای دانلود بدافزارهای اضافی، استخراج دادهها و اعمال تغییرات در رجیستری.

-

دستکاری تنظیمات مرورگر: تغییر تنظیمات مرورگرهای کرومیوم، OneLaunch و Wave، از جمله دسترسی به تاریخچه مرورگر، کوکیها و تنظیم موتورهای جستجوی دلخواه.

-

حذف ردپا: حذف فایلهای مخرب و وظایف زمانبندیشده در صورت اجرای فرآیند حذف نصب.

محققان ترویسک اشاره کردند که فاصله زمانی بین شروع کمپین تبلیغاتی و فعالسازی قابلیتهای مخرب، حدود ۵۶ روز بوده است. این مدتزمان نزدیک به دوره ۶۰ روزه کمپینهای تبلیغاتی گوگل است، که نشان میدهد مهاجمان سایبری احتمالاً اجازه دادهاند کمپین تبلیغاتی بهطور کامل اجرا شود تا حداکثر تعداد دانلود را به دست آورند، پیش از آنکه ویژگیهای مخرب را فعال کنند.

تحلیلهای شرکت Expel نیز نشان میدهد که این کمپین تبلیغاتی گسترده، ابزارهای PDF مختلفی مانند AppSuite، PDF OneStart و PDF Editor را تبلیغ میکند. در برخی موارد، این برنامهها بدون اطلاع کاربر، اپلیکیشنهای تقلبی دیگری را دانلود کرده یا سیستم را به پراکسیهای مسکونی تبدیل میکنند.

کارشناسان G DATA هشدار دادهاند: «نرمافزار AppSuite PDF Editor یک تروجان کلاسیک با قابلیت درپشتی است که در حال حاضر بهصورت گسترده دانلود میشود.»

تحریریه ژاکت

مشاهده تیم تحریریه